BUUCTF-web warmup wp

首先认真阅读题目,一般题目信息有提示,有些还会有隐藏信息

题目名是“warm up”,热身?,看来没什么用。下面有提示我们这一题的主要知识点是php和代码审计,淦!发现都没学过,不过不要紧,不会我们可以百度啊!!!

打开链接

看到一张滑稽的表情,肯定不简单,直接f12查看源代码。

<!DOCTYPE html>

<html lang="en">

<head>

<meta charset="UTF-8">

<meta name="viewport" content="width=device-width, initial-scale=1.0">

<meta http-equiv="X-UA-Compatible" content="ie=edge">

<title>Document</title>

</head>

<body>

<br><img src="https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg" /></body>

</html>

|

发现好像没有什么有用的信息。。。卡在这里了。

不要慌,我们赶快百度一手,发现原来奥秘藏在这个<!--source.php-->中,但是百度到的wp叫我直接查看source.php的源代码,这可把我整蒙了,好家伙!你倒是告诉我怎么查看啊。

不过没关系,这个wp不详细,我就再找一个,终于懂得了只需要将它(指<!--source.php-->)复制下来,然后在我们这个web题的链接后面加一个 / 然后粘贴这串source.php就好了,如下图所示:

嗖嘎,原来如此,技能点+1

然后按下回车进入另一个网页

<?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can't see it";

return false;

}

}

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

|

简单地浏览一遍,好家伙,大部分看不懂! 不过一行代码引起了我的注意:

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

|

又出现了一个hint.php,前面还是刚刚的知识点source.php,总感觉有关联。

二话不说,直接复制一遍刚刚的操作,将hint.php粘贴到本网页链接的末尾,在前面加一个斜杠,enter!

又进入了另一个网站

里面只有一句话“flag not here, and flag in ffffllllaaaagggg”。

思路到这里又断了,算了,先保留这个吧,再回到之前那个网页看看还有没有有用的信息吧。

回到刚刚那个网页

只能啃这一大段代码了,发现几乎看不懂(没学过当然看不懂了!),直接看别人的wp,发现这段代码大概是这个意思:

?php

highlight_file(__FILE__);

class emmm

{

public static function checkFile(&$page)

{

$whitelist = ["source"=>"source.php","hint"=>"hint.php"];

if (! isset($page) || !is_string($page)) {

echo "you can't see it";

return false;

}

if (in_array($page, $whitelist)) {

return true;

}

$_page = mb_substr(

$page,

0,

mb_strpos($page . '?', \'?')

);

if (in_array($_page, $whitelist)) {

return true;

}

$_page = urldecode($page);

$_page = mb_substr(

$_page,

0,

mb_strpos($_page . '?', '?')

);

if (in_array($_page, $whitelist)) {

return true;

}

echo "you can\'t see it";

return false;

}

}

|

if (! empty($_REQUEST['file'])

&& is_string($_REQUEST['file'])

&& emmm::checkFile($_REQUEST['file'])

) {

include $_REQUEST['file'];

exit;

} else {

echo "<br><img src=\"https://i.loli.net/2018/11/01/5bdb0d93dc794.jpg\" />";

}

?>

|

来来来,看看大神的分析:

粗略的看了一下整体代码,发现是白名单验证,文件包含只能包含source.php和hint.php

看下主要的,首先file不能为空,file必须是字符串,还要通过checkFile()函数的检查,才能够包含。

检查还有三次,第三次经过了url解码,感觉有点问题,可是这个得怎么绕啊!!!百度启动!!!

经过查阅不少资料,得到这是phpmyadmin 4.8.1的一个远程文件包含的漏洞!!!!

既然如此,那就一步一步来分析一下checkFile()函数:

首先设置了一个白名单,只包含source.php和hint.php,第一个if检查是否存在$page并且是否为字符串。

检查$page是否在白名单中,是的话返回true。接下来,两个函数一个mb_substr和mb_strpos,总的意思就是截取变量page中?前面的字符串,然后再进行白名单校验。

考虑了URL编码的缘故,再一次解码之后,进行校验。

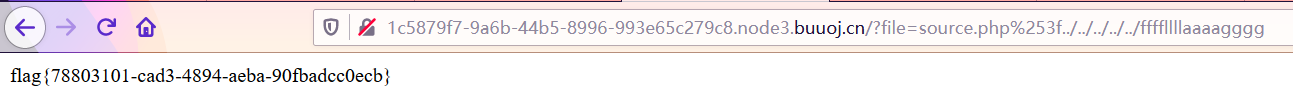

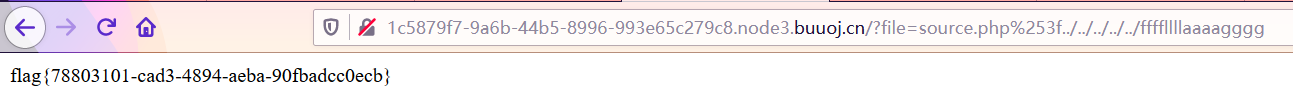

分析完代码后就可以开始构造payload了,传递一个参数file=source.php?/../../../../../../ffffllllaaaagggg,目录穿越,当然还要把?进行两次url编码,所以最后的payload为file=source.php%253f/../../../../../../ffffllllaaaagggg,首先,第一次验证肯定过不了,第二次截取完也过不了,第三次,经过url解码之后,我们构造的payload就变成了source.php?/../../../../../../ffffllllaaaagggg,很显然,它是截取?前面的进行校验,我们这的source.php在白名单中,所以返回true,最后通过目录穿越的到ffffllllaaaagggg里面的内容,也就是flag。

啊这……大神不愧是大神,我还是慢慢学吧!